Pierwsze uniwersalne obliczenia kwantowe

16 listopada 2009, 13:22Przeprowadzono testy pierwszego uniwersalnego, programowalnego komputera kwantowego. Odbyły się one w warunkach laboratoryjnych i ujawniły sporo problemów, które muszą zostać rozwiązane, zanim tego typu komputer pojawi się poza laboratorium.

Krytyczna dziura w Windows Server

19 listopada 2014, 12:34Microsoft opublikował pilną poprawkę dla dziury we wszystkich wersjach systemu Windows Server. Dziura pozwala napastnikowi na stworzenie konta administratora i daje pełen dostęp do systemu.

Polski satelita spłonął w atmosferze

25 lutego 2021, 04:09Po 813 dniach 23 lutego 2021 r. PW-Sat2 uległ deorbitacji. Satelita całkowicie spłonął w atmosferze Ziemi. Ostatni sygnał został odebrany 14 minut po północy czasu polskiego.

Sygnalizacja świetlna przyszłości

8 września 2007, 07:55Grupa uczonych z Technion-Israel Institute of Technology wpadła na interesujący sposób zabezpieczenia kierowców przed wypadkami na skrzyżowaniach. Ich system nie tylko ma zmniejszyć liczbę wypadków, ale i zwiększyć płynność ruchu w miastach.

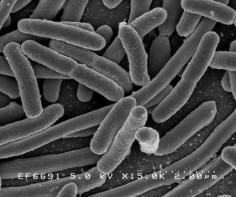

Komputer z bakterii

13 grudnia 2010, 13:21W wielu instytutach badawczych trwają prace nad wykorzystaniem bakterii do budowy komputera, a zatem stworzenia czegoś w rodzaju znanej ze Star Treka rasy Borgów - kolektywnych umysłów składających się z wielu organizmów.

Poprawiony Firefox

24 września 2015, 12:01W opublikowanej właśnie najnowszej wersji Firefoksa poprawiono 27 błędów, z których 6 pozwalało napastnikowi na przejęcie całkowitej kontroli nad komputerem bez konieczności podejmowania działań przez użytkownika

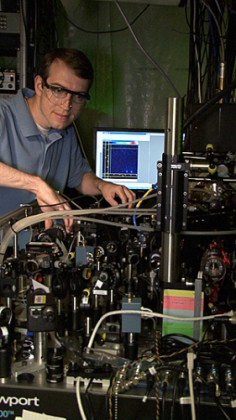

Padł rekord precyzji kontroli pojedynczego kubitu. Tak małego odsetka błędów jeszcze nie było

11 czerwca 2025, 10:54Fizycy z Uniwersytetu Oksfordzkiego pobili światowy rekord w precyzji kontrolowania pojedynczego kubitu. Uzyskali odsetek błędów wynoszący zaledwie 0,000015%, co oznacza, że ich kubit może popełnić błąd raz na 6,7 milionów operacji. O ile wiemy to najbardziej precyzyjne operacje z udziałem kubitów, jakie kiedykolwiek wykonano. To ważny krok w kierunku budowy praktycznego komputera kwantowego, który zmierzy się z prawdziwymi problemami, mówi współautor badań, profesor David Lucas z Wydziału Fizyki Uniwersytetu Oksfordzkiego.

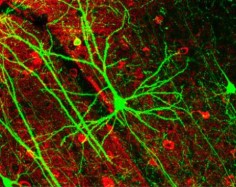

Rozstrojone neurony

23 listopada 2008, 23:16Odtwarzanie uszkodzonych fragmentów mózgu z wykorzystaniem komórek macierzystych może być trudniejsze, niż sądzono - twierdzą badacze z MIT. Dowiedli oni, że rozwijające się wówczas neurony zaburzają funkcjonowanie otaczającej tkanki.

Trwają prace nad usuwaniem awarii na Curiosity

5 marca 2013, 12:24W ubiegłym tygodniu doszło do problemów z pamięcią komputera pokładowego łazika Curiosity. W podstawowym komputerze urządzenia wykryto problem złej alokacji obszarów pamięci. Curiosity został przełączony na komputer zapasowy pracujący w trybie bezpiecznym

Kolejna poważna dziura w sprzęcie Intela. Narażone korporacyjne laptopy

12 stycznia 2018, 11:59Eksperci z firmy F-Secure poinformowali o znalezieniu kolejnej dziury w sprzęcie Intela. Nie ma ona nic wspólnego z niedawno odkrytymi lukami Spectre i Meltdown. Nowa dziura dotyczy Intel Active Management Technology (AMT), która jest powszechnie używana w korporacyjnych laptopach